クロスサイトスクリプティングの被害内容と事例

Cookie情報はサーバー側のセッション管理などで使用するケースが多くスクリプトで利用する必要はほとんどありません。

1「クロスサイトリクエストフォージェリ」の事例、件数の推移は? CSRFの事例として比較的有名なのが 「 はまちちゃん」大量発生事件です。 -- ただし、システムによってはHTMLタグを有効にしたい場合があります。

XSS自体は、代表的なサイバー攻撃の1つとして以前から知られています。

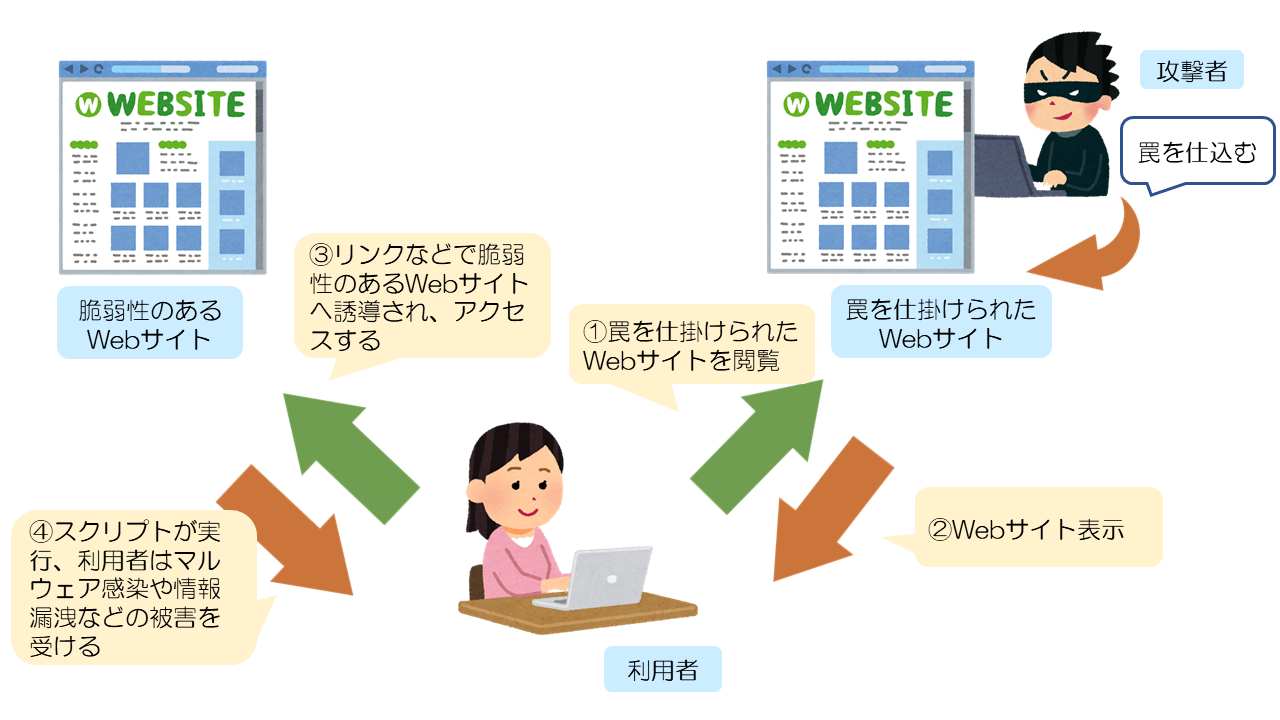

クロスサイトスクリプティングとはどんな攻撃手法? クロスサイトスクリプティングとは、ユーザーが書き込むことが出来るWebサイト SNSや掲示板など に、攻撃者が作成した悪意のあるスクリプトを埋め込むことで、Webサイトの利用者を標的として、別のサイトに情報を送信する攻撃手法です。

locationは、指定したURLのサイトを表示させる命令文です。 [XSS対策3] 発行するCookieにはHttpOnl属性を設定する Cookieでセッション情報などの重要な情報を管理している場合は、CookieにあるHttpOnl属性を設定しましょう。 ですが、「」などの特殊文字を、削除(又は別の文字へ置換)すれば、「スクリプトではなく、ただの文字列」として、認識します。

16次は、これらの脅威から、サイトを守る対策について解説していきます。 そしてXSSに対して脆弱性があるサイトに、スクリプトが埋め込まれてしまうところから攻撃が始まっているのです。

属性値を引用符で囲む• クロスサイトスクリプティングによって、表示する画像の切り替えや、元の文字列の表示を消して、まったく別の意味を持つ情報に書き換わっている可能性もあります。 セッションハイジャック• クラウド型WAF「攻撃遮断くん」は、最新の攻撃パターンにも自動的に対応していくため、セキュリティパッチをすぐに適用できない状況や、定期的に脆弱性診断が出来ない状況でも、セキュアな環境を保てます。 クロスサイトスクリプティング(XSS)の対策 クロスサイトスクリプティング(XSS)は、「」などの文字を、特殊文字(タグ)として認識するブラウザの仕様を利用した攻撃手法になります。

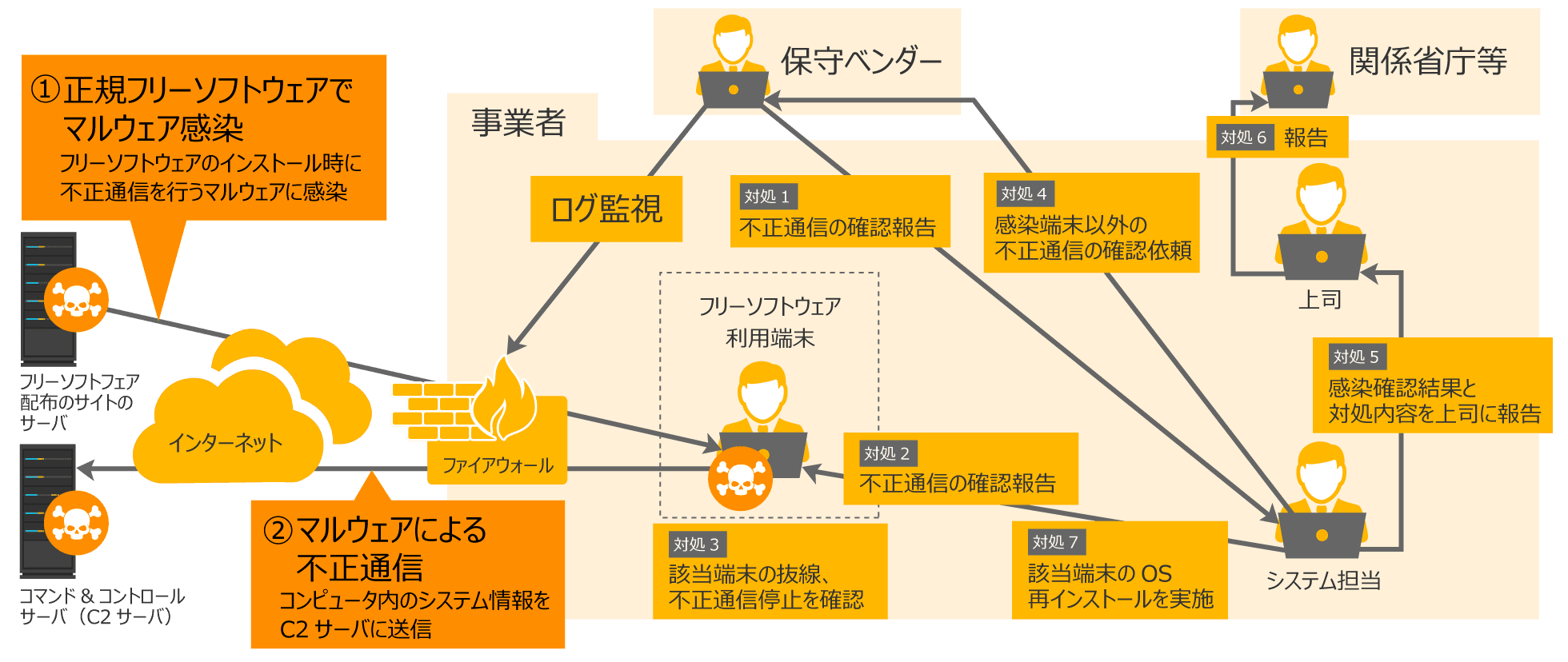

6したがって例えばWebアプリケーション側にを導入するなどの対策を施してもこの攻撃を検知したり防いだりする事はできない。

クロスサイトスクリプティングによる被害事例を2つご紹介します。 この「 XSS フィルターを有効にする」の設定のため、一部の正常なサイトが表示されない可能性は有ります。 これまで、Webサーバのセキュリティ対策というと一般に次のようなものが知られている。

HTMLテキストの入力を許可する場合 入力されたHTMLから構文解析木を作成し、スクリプトを含まない必要な要素のみを抽出する 入力されたHTMLテキストに対して構文解析を行い、「ホワイトリスト方式」で許可する要素のみを抽出します。

というのもDOMの仕組みでは、スクリプトSに注入される不正なデータDは、Webアプリケーションではなくユーザ・クライアント側で取得し、ユーザ・クライアント側でDが注入されたスクリプトSを実行するので、Webアプリケーション側には不正なデータDが一切伝わらないからである。